- Strona Główna

- Cyberbezpieczeństwo

Cyberbezpieczeństwo

Szkolenia z cyberbezpieczeństwa dla Pracowników są niezwykle ważne! Dlaczego?

Działania firm lub urzędów oparte są na przetwarzaniu informacji i danych przy obecności nośników, baz, systemów i technologii. Treści szkoleń dedykujemy osobno dla sektora prywatnego i administracji publicznej.

CEL SZKOLENIA

CELEM SZKOLENIA jest edukacja i budowanie świadomości pracowników, Certyfikacja oraz stworzenie możliwości organizacji i raportowania szkoleń przez Pracodawców, IOD czy też szkoleniowców w systemie.

Dlaczego warto edukować z (Cyber) bezpieczeństwa?

Prawie 3 mln zł - tyle wyniosła najwyższa kara nałożona przez UODO na spółkę Morele.net Prawie 1,5 mln zł - tyle średnio kosztuje Polską firmę atak ransomware (wyniki badania formy Sophos)

Uczestników

Odbytych konsultacji

Lat doświadczenia

Klientów i partnerów

Dla kogo jest to szkolenie?

- Czas trwania szkolenia: 30 min - 90 min.

- Interaktywne slajdy, ćwiczenia i testy phishing(owe)

- Quiz

- Lektor i napisy

- Certyfikat na 1 ROK

- Dostępność według WCAG - Standard WCAG 2.1

- Kurs dostępny na naszej platformie wraz z Panelem Koordynatora lub wysyłany w Paczce SCORM

(Cyber)bezpieczna praca. Szkolenie e-learning dla pracowników firm i organizacji

Kurs (Cyber)bezpieczna praca skierowany jest do właścicieli firm i ich pracowników.

Wszystkie osoby, które wykonują obowiązki na komputerach, telefonach i innych nośnikach w biurze lub zdalnie powinny zapoznać się z tym szkoleniem.

Uczestnik otrzymuje imienny Certyfikat ukończenia szkolenia ważny przez ROK!

Treści przygotowaliśmy w e-learning w interaktywnych slajdach.

Uczestnik w trakcie szkolenia rozwiązuje ćwiczenia prawda/fałsz i quizy. Każda teoria poparta jest przykładem.

Ponadto osoba odpowiedzialna za organizację szkolenia otrzymuje dostęp do Panelu

Koordynatora.

Program elearning (Cyber)bezpieczna praca dla Firm i Przesiębiorców.

Treści przygotowaliśmy w e-learning w interaktywnych slajdach.

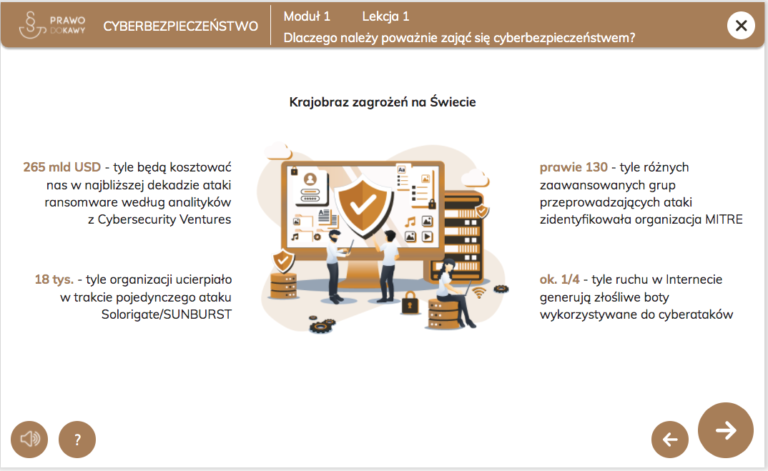

Moduł 1 - Dlaczego cyberbezpieczeństwo?

Lekcja 1 - Dlaczego cyberbezpieczeństwo to poważny problem? Lekcja 2 - Kto i dlaczego nas atakuje? Lekcja 3 - Konsekwencje ataków hakerskich Lekcja 4 - Kto jest odpowiedzialny za bezpieczeństwo?

Moduł 2 - Najbardziej popularne metody ataków i jak się przed nimi bronić

Lekcja 1 - Phishing i inne ataki mailowe Lekcja 2 - Ataki z wykorzystaniem nośników danych Lekcja 3 - Ataki z wykorzystaniem sieci WiFi Lekcja 4 - Złośliwe oprogramowanie - wirusy, konie trojańskie, keyloggery Lekcja 5 - Korzystanie z wycieków danych Lekcja 6 - Ataki wewnętrzne

Moduł 3 - Socjotechniki – czyli łamanie ludzi, a nie haseł

Lekcja 1 - Najbardziej popularne metody socjotechniczne Lekcja 2 - Jak się uodpornić na socjotechniki?

Moduł 4 - Podstawowe mechanizmy bezpieczeństwa – hasła i szyfrowanie

Lekcja 1 - Zasady tworzenia bezpiecznych haseł Lekcja 2 - Czym są i jak korzystać z managerów haseł Lekcja 3 - Jak szyfrować pliki? Lekcja 4 - Szyfrowanie dysków Lekcja 5 - Szyfrowanie wiadomości e-mail Lekcja 6 - Czym jest TLS/SSL i zielona kłódka? Moduł 5 - Postępowanie w razie ataku hakerskiego Lekcja 1 - Jak rozpoznać, że zostałeś ofiarą ataku? Lekcja 2 - Szacowanie strat i analiza ryzyka Lekcja 3 - Jak wydostać się z sideł hakera? Lekcja 4 - Jak reagować na żądania okupu (ransomware)? Moduł 6 - Najważniejsze zasady bezpiecznej pracy zdalnej

Moduł 5 - Postępowanie w razie ataku hakerskiego

Lekcja 1 - Jak rozpoznać, że zostałeś ofiarą ataku? Lekcja 2 - Szacowanie strat i analiza ryzyka Lekcja 3 - Jak wydostać się z sideł hakera? Lekcja 4 - Jak reagować na żądania okupu (ransomware)? Moduł 6 - Najważniejsze zasady bezpiecznej pracy zdalnej

Moduł 6 - Najważniejsze zasady bezpiecznej pracy zdalnej

Czego nauczy się Uczestnik szkolenia:

- Rozpozna potencjalne źródła ataków w swojej firmie.

- Wie jak zachować się w razie ataku, naruszenia.

- Pozna zasady bezpiecznej pracy zdalnej m.in. według wytycznych ENISA.

- Wdroży prawidłowe nawyki zw. z zachowaniem w sieci. Pozna podstawowe procedury bezpieczeństwa.

Jakie korzyści z naszych szkoleń mają Pracodawcy/IOD/Szkoleniowcy?

Wybór dogodnej formy szkolenia tzn. udostępnienie treści w naszym systemie lub wysłanie paczki SCORM.

Szkolenia są Certyfikowane.

Więcej czasu na pracę. Kurs w elearning może przejść w każdej chwili na komputerze lub telefonie.

Panel Koordynatora - Prosta i szybka organizacja, kontrola i raportowanie szkoleń w systemie app.prawodokawy.pl. TUTAJ.

Szkolenie zaprojektowane zgodnie z zasadami dostępności cyfrowej - standard WCAG 2.1

Dostępne są Pakiety cenowe lub Abonament.

CENNIK:

20% dla wszystkich w przedsprzedaży.

50 % dla uczestników webinaru Hakerzy łamią ludzi, a nie hasła!

Certyfikowane szkolenie

Pojedynczy dostęp-

Możliwość negocjacji ceny

Certyfikowane szkolenie dla firm/urzędów

* jednorazowa opłata za wdrożenie grupy szkoleniowej - 500 zł netto.-

1-10 osób - 120 zł netto

-

10 - 25 osób 10 - 25 - 110 zł netto

-

25 – 50 osób - 99 zł netto

-

> 50 osób - 89 zł netto

-

> 100 osób - 79 zł netto

-

>200 osób - ustalenia indywidualne

Szkolenie w Paczce SCORM

-

Szkolenie zostanie udostępniane na Twojej platformie

Kup w pakiecie ze szkoleniem z RODO

Abonament NA ROK

Propozycja dla:

- firm lub instytucji, które prowadzą ciągłą rekrutację

- Inspektorów Ochrony Danych(IOD), Szkoleniowców, Prawników

- Klient otrzymuje dostęp do platformy i Panelu Koordynatora, gdzie może dodawać uczestników, ma wgląd w etap szkolenia i generuje raport przeprowadzonych szkoleń.

Dlaczego szkolenie Prawo do kawy?

Mamy ponad 10 lat doświadczenia.

Odpowiadamy na faktyczne potrzeby firm i urzędów.

Treści tworzone przez specjalistów, ale zrozumiałym językiem (bezprawniczenia).

W systemie app.prawodokawy.pl można przeszkolić jedną jak i setki osob, dodać uczestników czy też wygenerować raport.

Wybór spośród różnych form szkoleniowych - e- learning, wideo, szkolenie online, webinar, szkolenie hybrydowe.

W szkoleniu Premium dostosujemy treści od Klienta lub IOD.

Jesteśmy w Rejestrze Instytucji Szkoleniowych (RIS) -

Zadbaj o świadomość pracowników! Zadaj pytanie.

Magda Judejko

mailto:magda@prawodokawy.pl

tel:+48 884 797 878

Zaufali nam:

Webinar Pani Magdy Judejko, to przystępna i bardzo rzetelna dawka wiedzy o legalnych aspektach sprzedaży produktów on-line...

Anna Malinowska Inkubator Starter

Z Magda Judejko współpracujemy od 2014 r. w zakresie doradztwa, dostarczania treści dla nas i naszych klientów oraz prowadzenia szkoleń...

Mirosław Sobieraj CEO Trol Intermedia sp.zo.o. sp.k.

Szkolenie zostało przygotowane profesjonalnie. Osoby biorące udział w szkoleniu oceniły je wysoko i powiedziały, że ich wiedza poszerzyła się zarówno jeśli chodzi o zagadnienia związane z pracą zawodową, jak i życiem prywatnym...

Magdalena Tereszkiewicz-Mosak Wydawnictwo Jaguar

Nasza firma brała udział w szkoleniu z zakresu RODO w systemie e-learningowym (zakres podstawowy) oraz w szkoleniu przeprowadzonym w formie wideokonferencji (zakres rozszerzony). Mając na względzie obecną sytuację w kraju jak i na świecie, zarówno dla nas jak i dla naszych pracowników dużym atutem jest dostępność szkolenia w takich właśnie formach. Przygotowane dla nas materiały oraz osoba prowadząca szkolenie Magda Judejko zrozumiałym dla wszystkich językiem, w szybki ale i rzeczowy sposób zapoznała nas z obowiązującymi przepisami. Przedstawiane przykłady i sytuacje pomogły w zrozumieniu nurtujących tematów.

ReBuy sp. z o.o.Interesują Cię szkolenia z (Cyber)bezpiecznej pracy? Skorzystaj z 20 % rabatu w przedsprzedaży!

Formularz

Przy realizacji warsztatów Pani Magda Judejko wykazała się dużym profesjonalizmem, zaangażowaniem oraz umiejętnościami organizacyjnymi...

Joanna Jajus Dyrektor Wydziału Działalności Gospodarczej i Rolnictwa